Дешево, швидко та розміром з портфель

«Тепер, коли ми інтерполювали трафік DDR5, наша робота показує, що навіть найсучасніші TEE від усіх постачальників із доступним обладнанням уразливі до дешевих фізичних атак», — сказав Дженкін.

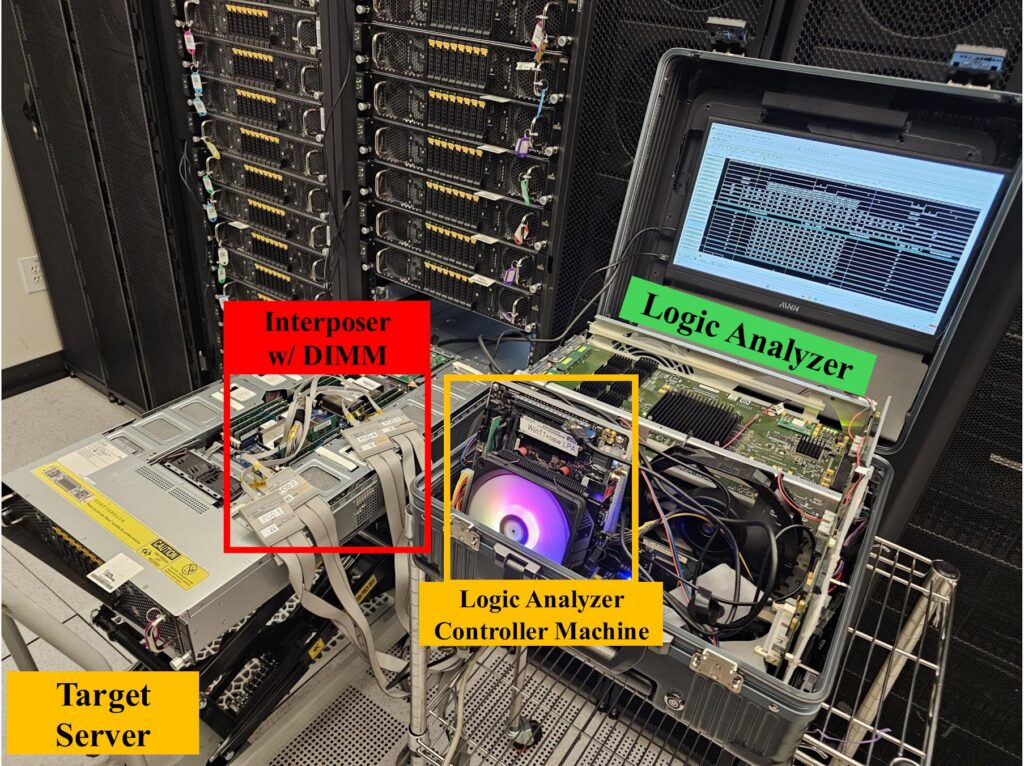

Обладнання, необхідне для TEE.fail, працює з готовим обладнанням, яке коштує менше 1000 доларів США. Один із пристроїв, створених дослідниками, поміщається в 17-дюймовий портфель, тому його можна контрабандою пронести в приміщення, де розміщено сервер, захищений TEE. Після фізичної атаки пристрій не потрібно повторно підключати. Зловмисникам, які зламують TEE на сервері, яким вони керують, не потрібна прихованість, що дозволяє їм використовувати більший інструмент, який також створили дослідники.

Логічний аналізатор підключений до інтерпозера.

Логічний аналізатор підключений до інтерпозера.

Пристрій, який підключається до DIMNM.

Пристрій, який підключається до DIMNM.

Огляд включених інструментів.

Огляд включених інструментів.

Пристрій, який підключається до DIMNM.

Огляд включених інструментів.

Дослідники продемонстрували атаки на низку служб, залежних від безпеки TEE виробників мікросхем. (З етичних міркувань атаки проводилися проти інфраструктури, подібної до цільової мережі, але окремої від неї.) Деякі з атак включали BuilderNet, Dstack і Secret Network.

buildernet Ethereum — це мережа конструкторів блоків, яка використовує TDX, щоб запобігти сторонам шпигувати за даними інших і забезпечити справедливість і чесний перерозподіл валюти. Мережа щомісяця створює блоки на мільйони доларів.

«Ми продемонстрували, що зловмисний оператор із ключами перевірки може приєднатися до Buildernet і отримати конфігураційні секрети, включаючи можливість розшифрувати конфіденційні потоки замовлень і отримати доступ до гаманців Ethereum для оплати валідаторів», — повідомляється на веб-сайті TEE.fail. «Крім того, зловмисний оператор може довільно блокувати або передувати (тобто створювати нову транзакцію з вищою комісією, щоб переконатися, що її виконання відбувається першим) конфіденційних транзакцій для отримання прибутку, забезпечуючи при цьому анонімність».

На сьогоднішній день, за словами дослідників, BuilderNet не забезпечив пом’якшення. Спроби зв’язатися з офіційними особами Buildernet були безуспішними.

dstack Інструмент для створення конфіденційних програм, які працюють поверх віртуальних машин, захищених Nvidia Confidential Compute. Дослідники використовували TEE.fail для автентифікації того, що робоче навантаження було виконано TDX за допомогою безпеки Nvidia. Він також використовував «позичену» перевірку, щоб підробити право власності на графічні процесори, яким довірена сторона довіряє.

.jpg)